Souveraineté Numérique : Enjeux et Solutions pour les Entreprises

La souveraineté numérique est devenue un enjeu majeur pour les entreprises, particulièrement face à la mondialisation des infrastructures IT. Dans cet article, nous explorons les risques liés à la dépendance technologique, les stratégies pour renforcer votre autonomie numérique, et les solutions concrètes à envisager.

Qu'est-ce que la Souveraineté Numérique ?

La souveraineté numérique désigne le contrôle qu'une organisation ou un État exerce sur ses données et infrastructures technologiques. Ce concept prend de l'importance à mesure que les entreprises dépendent de fournisseurs de services cloud internationaux. Pourquoi est-ce crucial ? Parce qu'une dépendance excessive peut exposer les entreprises à des risques de conformité, de sécurité, et de perte de contrôle stratégique.

Les enjeux incluent :

- Protection des données sensibles : Assurer que les données critiques ne soient pas accessibles par des entités étrangères sans consentement.

- Conformité réglementaire : Respect des lois locales comme le RGPD.

- Autonomie stratégique : Éviter une dépendance excessive à des technologies étrangères.

Les Risques de la Dépendance Technologique

La dépendance à des technologies non maîtrisées peut conduire à des vulnérabilités significatives. Quels sont les principaux risques ?

- Risques de sécurité : Les infrastructures cloud gérées par des entreprises étrangères peuvent être soumises à des lois qui obligent à divulguer des données.

- Verrouillage technologique : Utiliser des solutions propriétaires qui limitent la flexibilité et l'innovation.

- Conformité transfrontalière : Difficile de garantir que toutes les obligations légales sont respectées à l'international.

Un exemple marquant est le Cloud Act américain, qui peut obliger les entreprises à fournir des données stockées à l'étranger aux autorités américaines.

Stratégies pour Renforcer la Souveraineté Numérique

Face à ces enjeux, plusieurs stratégies peuvent être mises en place pour renforcer la souveraineté numérique des entreprises.

- Adopter une approche hybride : Combiner le cloud public et les infrastructures on-premise pour garder le contrôle sur les données critiques.

- Favoriser les technologies open source : Elles offrent plus de transparence et de contrôle que les solutions propriétaires.

- Localiser les données sensibles : Stocker les données critiques dans des centres de données situés dans le même pays que l'entreprise.

- Mettre en place des politiques de gouvernance des données : Assurer une gestion rigoureuse et conforme des informations sensibles.

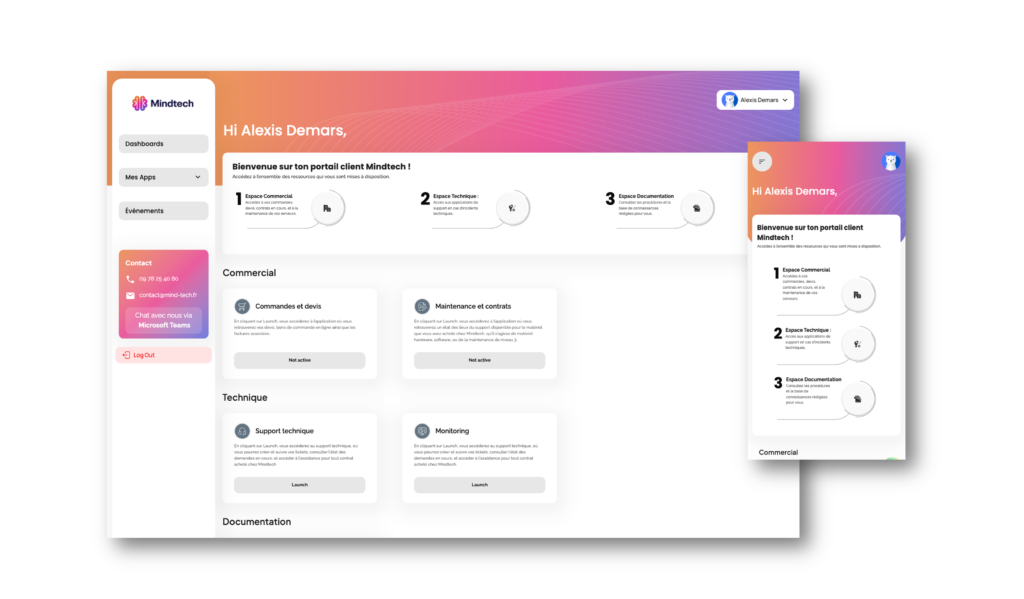

Solutions Concrètes pour les Entreprises

Pour les DSI et RSSI, plusieurs solutions peuvent aider à renforcer la souveraineté numérique :

- Utiliser des infrastructures cloud européennes : Choisir des fournisseurs locaux qui respectent les réglementations de l'UE.

- Déployer des solutions de sécurité avancées : Comme le Zero Trust, pour garantir que seules les personnes autorisées aient accès aux données.

- Investir dans la formation continue : Former les équipes IT à la gestion souveraine des infrastructures numériques.

- Collaborer avec des partenaires technologiques locaux : Pour bénéficier d'une expertise régionale et de solutions sur mesure.

Conclusion

Renforcer la souveraineté numérique est essentiel pour sécuriser vos données et infrastructures. En adoptant des stratégies adaptées et en choisissant les bonnes solutions, vous pouvez protéger votre entreprise contre les risques internationaux. Pour aller plus loin dans cette démarche, Mindtech se tient prêt à vous accompagner avec son expertise en infrastructures cloud et cybersécurité.